Informatyka śledcza dla urządzeń mobilnych, znana również jako mobilna forensyka komputerowa (forensic), jest dziedziną zajmującą się zbieraniem, analizą i prezentacją danych z urządzeń przenośnych, takich jak smartfony, tablety czy laptopy.

Głównym celem informatyki śledczej dla urządzeń mobilnych jest uzyskanie dowodów cyfrowych, które mogą być użyte w celach prawnych, dochodzeniach kryminalnych, analizie incydentów związanych z bezpieczeństwem, bądź wewnętrznych audytach IT.

Zespół ENTRAST w swoich zasobach posiada wielu specjalistów w tym zakresie. Jednakże swoją wiedzą dzieli się przede wszystkim dla organów uprawnionych (Policja, Sąd, Prokuratura itp.)

Aby wyjaśnić procesy informatyki śledczej, jak ENTRAST klasyfikujemy to w następujący sposób:

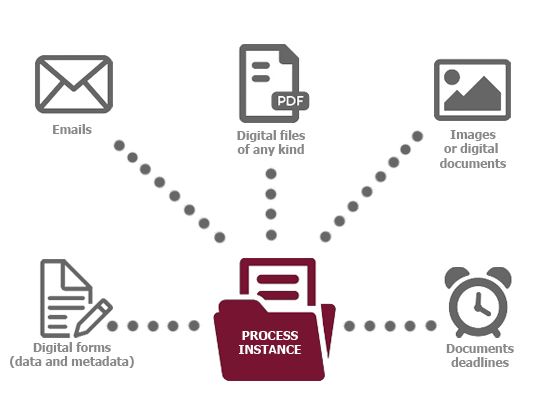

- Zbieranie danych: Pozyskiwanie informacji z urządzenia mobilnego, takich jak teksty, e-maile, kontakty, pliki multimedialne, lokalizacja GPS, logi połączeń i wiele innych.

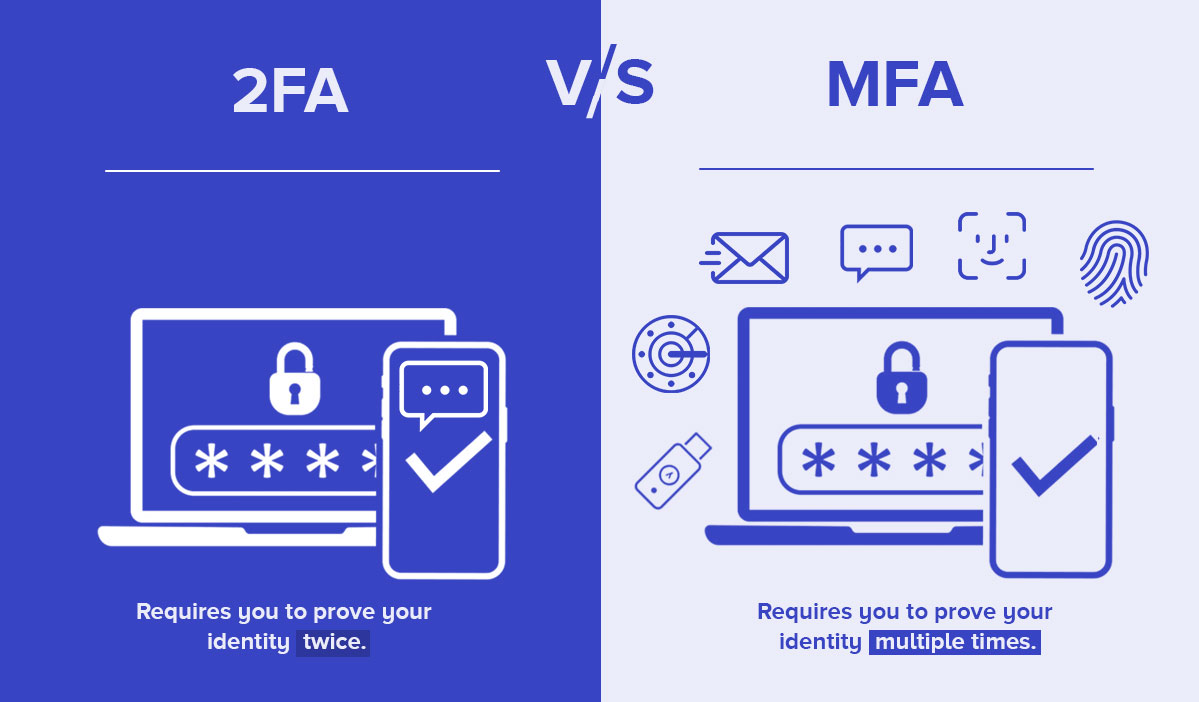

- Analiza danych: Przetwarzanie zebranych danych w celu zidentyfikowania wzorców, powiązań czy istotnych informacji. To może obejmować odzyskiwanie usuniętych danych, analizę struktury plików, identyfikację aktywności użytkownika i wiele innych technik.

- Prezentacja dowodów: Przygotowanie raportów i prezentacji, które mogą być użyte w sądzie lub w innych instytucjach do udowodnienia lub wyjaśnienia określonych zdarzeń.

- Zachowanie integralności danych: Wszelkie działania przeprowadzane w ramach informatyki śledczej muszą być dokładnie udokumentowane, a dane muszą być zachowane w sposób, który zapewnia ich integralność i możliwość późniejszego zweryfikowania.

Informatyka śledcza dla urządzeń mobilnych staje się coraz bardziej istotna w dobie powszechnego korzystania z smartfonów i innych przenośnych urządzeń, ponieważ stanowią one istotne źródło informacji w przypadku dochodzeń kryminalnych, sporów prawnych, czy śledztw w zakresie bezpieczeństwa IT.

Większość zespołu ENTRAST stanowią Biegli Sądowi w tym zakresie.